Marco de Referencia de Seguridad - Arquitectura Integrada de Gobierno - Arquitectura de Gobierno

Wiki

Marco de Referencia de Seguridad

Introducción

El uso de las Tecnologías de la Información y de la Comunicación se ha incorporado de forma generalizada a la vida cotidiana. Este nuevo escenario facilita un desarrollo sin precedentes en el intercambio de información y comunicaciones, pero, al mismo tiempo, conlleva nuevos riesgos y amenazas que pueden afectar a la seguridad de los sistemas de información.

Es por esto que en el año 2009, en el marco de la estrategia relacionada a la seguridad de la información y protección de los activos críticos del Estado, se realizó la publicación de 2 (dos) decretos fundamentales para el establecimiento del marco de seguridad de la información en la Administración Central, exhortando la adopción de las disposiciones establecidas también por parte de los Gobiernos Departamentales, los Entes Autónomos, los Servicios Descentralizados y, en general, a todos los órganos del Estado:

- Decreto 451/009: regula el funcionamiento y organización del CERTuy

- Decreto 452/009: regula la adopción de una política de seguridad de la información para organismos de la administración pública

En esta línea, y reforzando los esfuerzos ya realizados es que en el año 2014, se aprueba un tercer decreto, con el objetivo de mejorar la seguridad de la información y las infraestructuras tecnológicas que le dan soporte.

- Decreto 92/014: ciberseguridad

La Seguridad de la Información es un trabajo permanente, que exige un proceso de mejora continua y sistematizada, buscando minimizar la exposición y determinar posibles puntos que puedan comprometer la integridad, disponibilidad o confidencialidad de los activos o la información que éstos gestionan, y estableciendo criterios de seguridad que permitan potenciar el servicio prestado de manera confiable y segura.

Principio específico del MRS

- Principio de confianza y seguridad: La Administración Pública deberá garantizar un nivel adecuado de integridad, disponibilidad y confiabilidad en la gestión de la información y los servicios que se realicen a través de medios electrónicos.

Implicancias: Se deben definir estándares y contar con la tecnología necesaria.

Justificación: El intercambio digital debe contar con parámetros de calidad y eficiencia para brindar confianza y seguridad en sus transacciones.

Modelo de Referencia de Seguridad (MRS)

El modelo de referencia está alineado a lo descrito en el Marco de Ciberseguridad.

El objetivo del MRS es presentar un marco de ciberseguridad de referencia de mejores prácticas, organizado y con referencias a estándares internacionales, para los organismos pertenecientes a la Administración Central.

El marco provee un enfoque homogéneo para reducir el riesgo vinculado a las amenazas cibernéticas que puedan comprometer la seguridad de la información y la imagen de los organismos.

El marco puede ayudar al organismo a planificar su estrategia de gestión de riesgos de ciberseguridad y desarrollarla a lo largo del tiempo en función de su actividad, tamaño y otras características distintivas y elementos específicos.

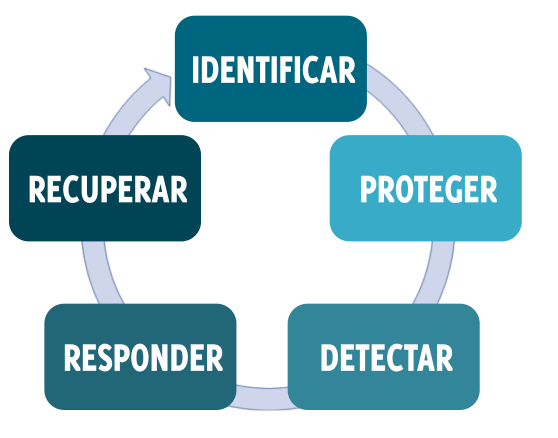

El núcleo del marco, se basa en el ciclo de vida del proceso de gestión de la ciberseguridad desde el punto de vista técnico y organizacional. Proporciona un conjunto de actividades para lograr resultados específicos de ciberseguridad. Se divide en funciones, categorías, subcategorías. Cada subcategoría tiene asociada referencias a normas y estándares de seguridad internacionales.

En el proceso de contextualización, teniendo en cuenta la normativa vigente y las mejores prácticas sugeridas por AGESIC, se agregaron prioridades a las subcategorías, se asignaron requisitos a éstas y se elaboraron perfiles. Los requisitos fueron elaborados siguiendo los lineamientos de la norma ISO/IEC 27001:2013, la normativa vigente y las mejores prácticas internacionales en materia de seguridad de la información.

El desarrollo de las funciones, categorías, subcategorías, prioridades, requisitos y perfiles se pueden consultar en el Centro de Recursos de Seguridad de la Información

Pautas para el Desarrollo

En el Marco de Ciberseguridad se ha desarrollado una Guía de Implementación que puede consultarse aquí.